政策文件

一、背景与目的

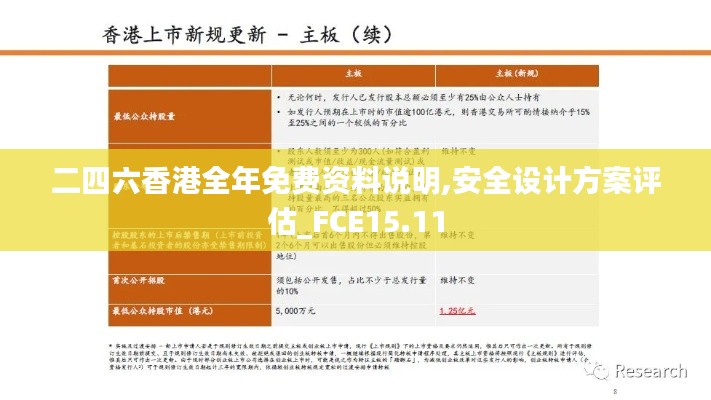

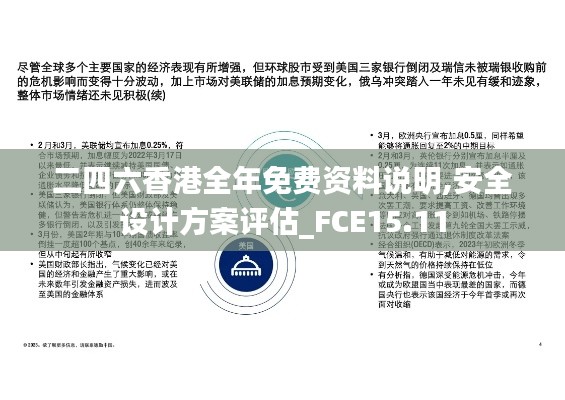

随着信息技术的快速发展和应用普及,各类信息资源的安全保护显得尤为重要。特别是在用户信息、交易数据以及企业机密等敏感信息的存储和处理过程中,必须实施严格的安全防护措施。香港地区因其较为成熟的市场环境,吸引了大量的投资和商业活动。为维护企业及用户的利益,确保信息安全,特制定《二四六香港全年免费资料说明,安全设计方案评估_FCE15.11》。

二、适用范围

本方案适用于在香港地区进行的所有信息系统建设、改造与维护工作,包括企事业单位、政府机关及其他社会组织的信息化项目。

三、定义与术语

二四六香港全年免费资料:指在香港地区发布的全年免费资料,包含有关市场动态、行业分析等信息,广泛用于商业决策支持。

安全设计方案:指在信息系统开发过程中,为保障信息安全而制定的系统设计方案。

评估:指对安全设计方案的有效性、合理性及执行力进行审核与评价。

四、安全设计方案评估的原则

全面性原则:评估过程必须涵盖系统的所有层面,包括网络安全、数据保护、应用安全等方面,确保各项指标全面满足信息安全要求。

适应性原则:评估方案应根据不同的系统需求和风险评估结果,适时调整,以应对快速变化的安全威胁。

合规性原则:所有安全设计方案必须符合相关法律法规及行业标准,确保信息系统的合法合规性。

五、安全设计方案评估流程

需求分析:明确信息系统的安全需求,识别潜在的安全威胁和风险。

方案设计:根据需求分析结果,设计安全方案,明确安全控制措施和技术要求。

实施评估:在实施过程中,定期对设计方案进行评估,包括对技术实现的有效性进行审核。

风险评估:根据实施效果,进行风险评估,发现安全隐患并及时修正。

反馈与改进:基于评估结果,收集反馈信息,并对安全设计方案进行持续改进。

六、安全设计要点

数据加密:所有敏感数据应采用加密技术进行传输和存储,确保数据在备份和恢复过程中的安全性。

访问控制:实施严格的用户身份验证和访问控制机制,限制对敏感信息的访问权限,确保只有授权用户能够进行数据操作。

安全监测:建立安全监测机制,通过实时监测系统的安全状态,及时发现并处理异常情况。

入侵检测:部署入侵检测系统,及时识别和响应潜在安全威胁,保护信息系统不受外部攻击。

备份与恢复:定期进行数据备份,并测试数据恢复方案,确保在系统故障或数据丢失时能够迅速恢复正常操作。

七、评估标准

评估的标准包括但不限于以下几个方面:

安全性:信息系统的安全保护措施是否达到预期效果。

稳定性:系统在受到攻击时的稳定运行能力。

可用性:系统在实施安全措施后,对用户的访问和操作是否造成过多影响。

合规性:是否符合行业相关法律法规的要求。

八、实施与监督

责任分配:明确各部门的职责和任务,确保安全设计方案的实施及评估工作顺利进行。

定期检查:定期对实施效果进行检查和评估,发现问题及时整改。

报告机制:建立安全问题报告机制,如发现安全事件,及时向上级报告。

九、总结

在香港的商业环境中,《二四六香港全年免费资料说明,安全设计方案评估_FCE15.11》将有助于提升信息系统的安全性,增强企业与用户对信息安全的信任。通过有效的评估机制与持续改进措施,确保各类信息资源的安全与稳定,从而促进商业活动的健康发展。

信息安全是一项系统工程,企业在实施信息系统时应充分重视安全设计方案的评估工作,确保能够有效应对各种安全挑战。各相关单位必须认真学习和贯彻本方案,以共同维护香港的信息安全环境。

蜀ICP备2022005971号-1

蜀ICP备2022005971号-1

还没有评论,来说两句吧...